Siber Tehdit: Uzaktan Erişim Trojanı (RAT) ve Dijital Güvenliğiniz

Günümüzün hızla dijitalleşen dünyasında, kişisel bilgilerimizden finansal verilerimize kadar her şey çevrimiçi platformlarda yer alıyor. Bu durum, siber saldırıları maalesef kaçınılmaz bir risk haline getiriyor. Bu saldırılar arasında özellikle dikkat çeken bir tür var: Remote Access Trojan (RAT). Adı kulağa bir bilim kurgu filminden fırlamış gibi gelse de, RAT’ler siber suçluların en tehlikeli araçlarından biridir ve dijital yaşam tarzımızın güvenliğini doğrudan tehdit eder.

Bu uzman blog yazısında, Remote Access Trojan’ın (RAT) ne olduğunu, nasıl çalıştığını, siber saldırılardaki rolünü ve dijital sağlığımızı korumak için hangi önlemleri alabileceğimizi detaylı bir şekilde inceleyeceğiz. Ayrıca, yaygın RAT türlerini, kullanım alanlarını ve siber güvenlik uzmanlarının bu tehditlerle mücadeledeki taktiklerini de keşfedeceksiniz.

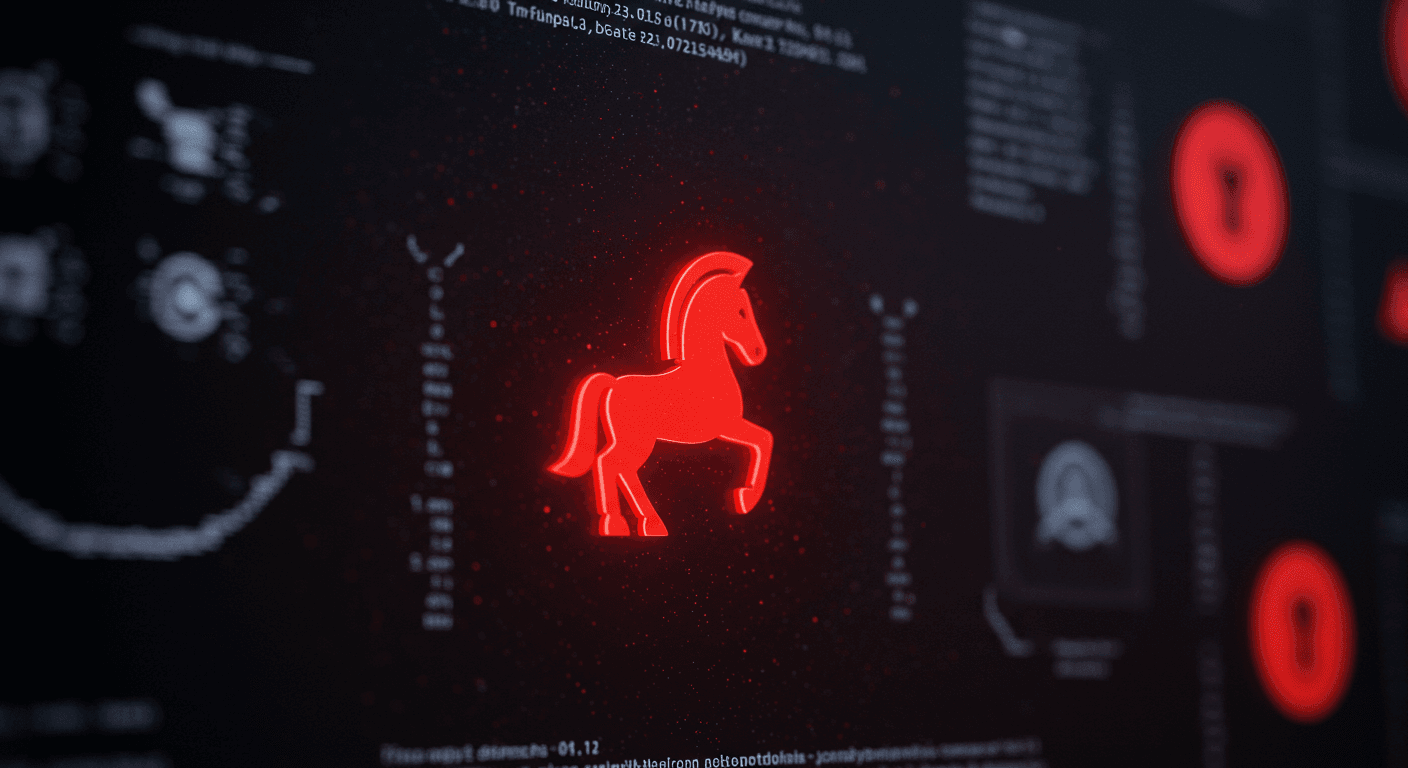

RAT Nedir ve Nasıl Çalışır?

Remote Access Trojan (RAT), siber suçluların hedef bilgisayar sistemlerine sızarak uzaktan tam erişim ve kontrol sağlamalarına olanak tanıyan bir kötü amaçlı yazılım türüdür. Adını antik Yunan mitolojisindeki Truva Atı’ndan alır; yani masum görünen bir dosya veya program kılığına girerek sisteme sızar ve ardından arka kapıdan saldırgana tam yetki verir. RAT yazılımının gerçek tehlikesi, yalnızca sisteme sızmakla kalmayıp, saldırganlara bilgisayarın hemen hemen her özelliğini istedikleri gibi yönetme imkanı sunmasıdır.

Bir kez sisteme bulaştığında, RAT gizlice arka planda çalışmaya başlar ve kullanıcının fark etmediği bir dizi kötü niyetli eylemi tetikleyebilir. Saldırganlar, bu sayede hedef bilgisayara dosya indirebilir, silebilir, klavye girişlerini izleyebilir (keylogging), kamera ve mikrofonu kontrol edebilir, ekran görüntüleri alabilir ve hatta sistem ayarlarını değiştirebilir. Bu yetenekler, RAT’i bireyler ve kurumlar için son derece büyük bir tehdit haline getirir, çünkü kişisel ve hassas verilerin çalınmasından sistemlerin tamamen ele geçirilmesine kadar geniş bir risk yelpazesi sunar.

RAT Türleri: Siber Saldırılarda En Sık Kullanılan Yazılımlar

RAT yazılımları, siber saldırganların uzaktan erişim sağlamak ve hedef sistemleri kontrol etmek için kullandığı çeşitli formlarda karşımıza çıkar. Her bir tür, kendine özgü özelliklere ve kullanım amaçlarına sahiptir. Siber dünyada en sık karşılaşılan RAT türlerinden bazıları şunlardır:

- DarkComet RAT (Fynloski): Kullanıcı dostu arayüzü ve geniş özellik yelpazesiyle bilinen bu RAT türü, saldırganlara hedef bilgisayar üzerinde kapsamlı kontrol sağlar ve birçok zararlı faaliyeti gerçekleştirmelerine olanak tanır.

- NanoCore RAT: Özellikle fidye yazılımı saldırılarında kullanılan NanoCore, küçük boyutu ve gelişmiş özellikleriyle dikkat çeker. Bilgisayar sistemlerine gizlice sızarak uzaktan erişim imkanı sunar ve sistemdeki verileri şifreleyebilir.

- njRAT (Njw0rm): Açık kaynak kodlu bir RAT türü olan njRAT, çeşitli kötü niyetli amaçlar için kullanılabilir. Saldırganlara hedef bilgisayarda geniş bir kontrol seti sağlayarak kişisel bilgilerin çalınması gibi eylemleri kolaylaştırır.

- Poison Ivy RAT: Gelişmiş gizlilik ve güvenlik aşma özellikleriyle tanınan Poison Ivy, hedef sistemlere sızmak için güvenlik açıklarını istismar eder. Bu sayede saldırganların sisteme derinlemesine erişim sağlamasına yardımcı olur.

Bu RAT türleri, siber saldırganların bilgisayarları ve kişisel verileri ele geçirme yeteneklerini büyük ölçüde artırır. Bu nedenle, kullanıcıların dijital varlıklarını korumak için güçlü bir anti-virüs programı kullanmaları ve bilinmeyen kaynaklardan gelen dosyalara veya e-postalara karşı her zaman dikkatli olmaları önemlidir. Ayrıca, işletim sistemi ve uygulamaların düzenli güncellemeleri de bu tür tehditlere karşı kritik bir savunma hattı oluşturur.

RAT’lerin Yaygın Kullanım Alanları

Remote Access Trojan (RAT) gibi kötü amaçlı yazılımlar, siber suçluların gerçekleştirdiği kötü niyetli eylemlerin geniş bir yelpazesini kapsayan güçlü araçlardır. Bu yazılımların yaygın kullanım alanları, hem bireysel kullanıcılar hem de kurumsal yapılar için ciddi riskler taşır. RAT’lerin başlıca kullanım alanları şunlardır:

- Saldırganlar, RAT aracılığıyla hedef sistemdeki dosyaları kolayca indirebilir, silebilir, değiştirebilir veya yeni uygulamalar çalıştırabilir. Hatta sistemleri uzaktan kapatabilir veya yeniden başlatabilirler.

- Bir RAT sayesinde, bilgisayar korsanları hedef bilgisayarın klavye girişlerini izleyerek kullanıcıların şifrelerini, bankacılık bilgilerini ve diğer hassas verilerini çalabilirler. Bu duruma keylogging adı verilir.

- RAT’ler, fidye yazılımlarını hedef sistemlere bulaştırmak için de sıklıkla kullanılır. Sisteme sızan saldırganlar, dosyaları şifreleyerek erişimi engelleyebilir ve fidyeyi ödeyene kadar kullanıcıyı mağdur edebilir.

- Ele geçirilen bilgisayarlar, botnet adı verilen büyük ağların bir parçası haline getirilebilir. Bu botnetler, DDoS (Dağıtık Hizmet Engelleme) saldırıları gibi büyük ölçekli siber saldırılar düzenlemek için kullanılabilir.

- RAT, hedef bilgisayarın kamerasını veya mikrofonunu uzaktan etkinleştirerek gizlice gözetim yapılmasına olanak tanır. Bu sayede saldırganlar, kullanıcıları izleyebilir ve izinsiz kayıtlar alabilir.

Bu kullanım alanları, RAT’lerin dijital güvenlik için ne kadar büyük bir tehdit oluşturduğunu açıkça göstermektedir. Kullanıcıların ve kurumların bu tür tehditlere karşı proaktif güvenlik önlemleri alması hayati önem taşır. Bu, sadece verileri korumakla kalmaz, aynı zamanda dijital çağda zihinsel rahatlığı ve psikolojik sağlamlığı sürdürmek için de kritik bir adımdır.

RAT Saldırılarından Korunma İçin Temel Siber Güvenlik İlkeleri

Siber saldırılar her geçen gün daha karmaşık hale gelirken, Remote Access Trojan (RAT) virüsü gibi tehditlerden korunmak, hem bireysel hem de kurumsal dijital sağlık için büyük önem taşır. Dijital yaşam tarzımızı güvende tutmak adına atılması gereken temel siber güvenlik adımları aşağıda sıralanmıştır:

- Tüm online hesaplarınız için güçlü ve benzersiz şifreler oluşturmalı, mümkün olan her yerde iki faktörlü kimlik doğrulamayı (2FA) etkinleştirmelisiniz. Bu, saldırganların hesaplarınıza erişimini önemli ölçüde zorlaştırır.

- Bilgisayarınızı güncel ve güvenilir bir anti-virüs programı ile korumak, RAT yazılımlarını tespit etme ve temizleme konusunda kritik bir rol oynar. Güvenlik yazılımınızın her zaman güncel olduğundan emin olun.

- İşletim sistemi, web tarayıcıları, uygulamalar ve güvenlik yazılımları dahil olmak üzere tüm yazılımlarınızı düzenli olarak güncellemelisiniz. Bu güncellemeler, bilinen güvenlik açıklarını kapatarak cihazlarınızı potansiyel tehditlere karşı korur.

- E-posta ekleri veya çevrimiçi kaynaklardan gelen bilinmeyen veya şüpheli dosyaları indirmekten ve açmaktan kaçının. Kimlik avı (phishing) saldırıları, RAT’lerin yayılmasında en yaygın yöntemlerden biridir.

- Ağ trafiğinizi izlemek ve anormallikleri tespit etmek, potansiyel RAT saldırılarını erken aşamada fark etmenize yardımcı olabilir. Bu tür bir farkındalık, dijital tehditlerin kaygı ve endişe yaratmasını engellemek için de önemlidir.

Tüm bu adımlara ek olarak, önemli verilerinizi düzenli olarak yedeklemek ve bu yedekleri güvenli, çevrimdışı bir yerde saklamak, olası bir veri kaybı veya fidye yazılımı saldırısı durumunda verilerinizi kurtarabilmenizi sağlar. Bu proaktif yaklaşımlar, dijital sağlığınızı korumanın anahtarıdır ve siber tehditlerin günlük yaşamınız üzerindeki olumsuz etkilerini minimize etmeye yardımcı olur.

RAT ile Mücadele: Siber Güvenlik Uzmanlarının Taktikleri ve İpuçları

Siber saldırganlar, kişisel cihazlardan kurumsal ağlara kadar her alanda sofistike yöntemler kullanarak hassas verilere sızmaya çalışırken, Remote Access Trojan (RAT) gibi tehditlerle mücadele etmek hayati bir öncelik haline gelmiştir. Dijital dünyada sağlıklı bir yaşam tarzını sürdürebilmek için, siber güvenlik uzmanlarının önerdiği taktikleri ve ipuçlarını uygulamak kritik öneme sahiptir:

- Kurumsal düzeyde siber güvenliğinizi sağlamak için öncelikle uzmanlarla çalışmalı ve düzenli güvenlik denetimleri yaptırmalısınız. Bu, olası zafiyetleri erkenden tespit etmenizi sağlar.

- İki faktörlü kimlik doğrulama (2FA) gibi gelişmiş kimlik doğrulama yöntemleri kullanarak, yetkisiz erişimi engelleyebilirsiniz. Bu sayede RAT’lerin kullanıcı hesaplarına erişmesini zorlaştırır ve sistem güvenliğinizi artırırsınız.

- Şirket içi güvenlik politikalarını sürekli olarak gözden geçirmeli ve güncel tutmalısınız. Kişisel hijyen gibi dijital hijyen de düzenli denetim ve güncellemelerle sürdürülebilir.

- Olası bir RAT saldırısına karşı hazırlıklı olmak için detaylı bir olay yanıtı planı oluşturmalısınız. Bu plan, saldırıyı tespit etme, etkilerini minimize etme ve sistemlerinizi yeniden güvenli hale getirme adımlarını içermelidir.

- Bilgi güvenliği politikaları oluşturduktan sonra çalışanlarınızı düzenli olarak eğitmelisiniz. Siber tehditlere karşı farkındalık artırma eğitimleri, tüm bilgisayar kullanıcılarını bilinçlendirerek şirket genelinde güçlü bir koruma kalkanı oluşturur. Bu eğitimler, dijital tehditlerin neden olduğu stresi ve olumsuz psikolojik etkileri de azaltmaya yardımcı olur.

“Siber güvenlik, sadece teknolojik bir sorun değil, aynı zamanda bireyden kuruma kadar herkesin sorumluluğunda olan bir yaşam biçimidir.”

Bu mücadele stratejileri, dijital ortamda karşılaşılan tehditlere karşı daha dirençli olmanızı sağlayacak ve daha güvenli bir çevrimiçi deneyim sunacaktır. Unutmayın, siber güvenlik sürekli bir süreçtir ve proaktif olmak, potansiyel zararları en aza indirmek için en iyi yoldur.

RAT Tehditlerine Karşı Dijital Direnç

Remote Access Trojan (RAT) gibi siber tehditler, dijital çağda sağlıklı ve güvenli bir yaşam sürdürmek isteyen herkes için önemli riskler taşımaktadır. Bu yazıda ele aldığımız gibi, RAT’ler bilgisayar sistemlerine sızarak uzaktan erişim sağlayan ve kötü niyetli amaçlarla kullanılabilen tehlikeli yazılımlardır. Ancak doğru bilgi ve proaktif önlemlerle dijital varlıklarımızı korumak ve bu tür saldırıların neden olduğu kaygıyı minimize etmek mümkündür.

Dijital güvenliğinizi artırmak ve online deneyimlerinizi daha huzurlu hale getirmek için paylaştığımız temel ilkeleri ve uzman taktiklerini uygulamayı unutmayın. Unutmayın ki, bilgi ve farkındalık, dijital dünyadaki en güçlü savunma mekanizmanızdır. Bu konuda daha fazla bilgi edinmek veya diğer sağlıklı yaşam tarzı önerilerimize göz atmak isterseniz, diğer makalelerimizi inceleyebilirsiniz.

RAT Hakkında Sıkça Sorulan Sorular

“RAT yedim” Ne Demek?

Bu ifade, bilgisayarınıza “RAT” olarak bilinen bir tür kötü amaçlı yazılım bulaştığı anlamına gelir. RAT (Remote Access Trojan), siber suçluların hedef bilgisayarı uzaktan kontrol etmesini sağlayan bir tür Truva atıdır.

Telefona RAT Atılır Mı?

Evet, telefonlara RAT atılabilir. Telefonlara RAT bulaşmasını önlemek için, yalnızca güvenilir kaynaklardan gelen uygulamaları indirmeli ve cihazınızın güvenlik yazılımını her zaman güncel tutmalısınız.

RAT Nasıl Bulaşır?

RAT’lar genellikle e-posta yoluyla gönderilen sahte bağlantılara tıklanması veya zararlı yazılım içeren web sitelerine erişilmesi yoluyla bulaşır. Sosyal mühendislik taktikleri de yaygın bulaşma yöntemlerindendir.

RAT Olup Olmadığını Nasıl Anlarsınız?

Bilgisayarınızda kontrolünüz dışında çalışan uygulamalar varsa, dosya aktarımları gözlemliyorsanız veya cihazınızın performansı aniden düşerse, bu durum RAT bulaşmasının bir işareti olabilir. Anti-virüs yazılımı çalıştırmak ve ağ trafiğini kontrol etmek de yardımcı olabilir.